CÓMO CASI ME HACKEAN A TRAVÉS DE LINKEDIN MESSENGER POR MI NUEVO AMIGO

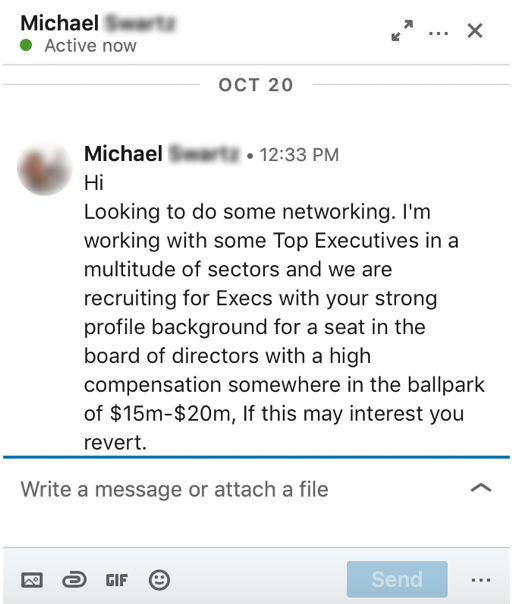

El 25 de octubre, me contactó a través de LinkedIn Messenger un nuevo contacto que había añadido cinco días antes. El mensaje se refería a una posible oportunidad de negocio.

Al leer el texto y ver la compensación que se ofrecía por formar parte de un consejo de administración, ya me di cuenta de que algo no cuadraba: la compensación no tenía sentido. Por las razones que verán a continuación, pensé que podría tratarse de un error y que la persona quería escribir 20 000 en lugar de 20 millones, lo que tendría más sentido 🙂 No obstante, quería saber más. Como emprendedor, siempre me interesa conocer oportunidades para establecer contactos, como esta.

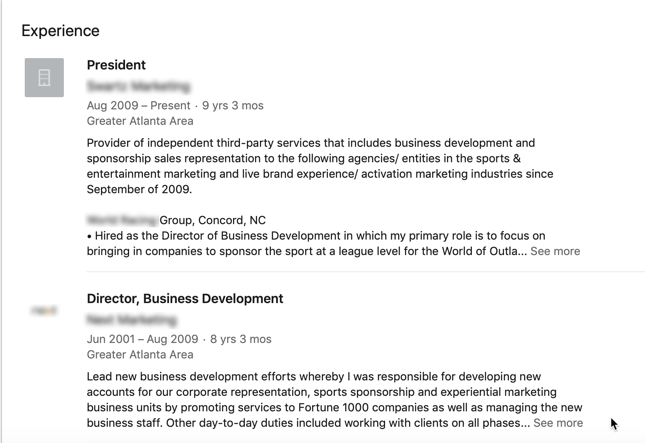

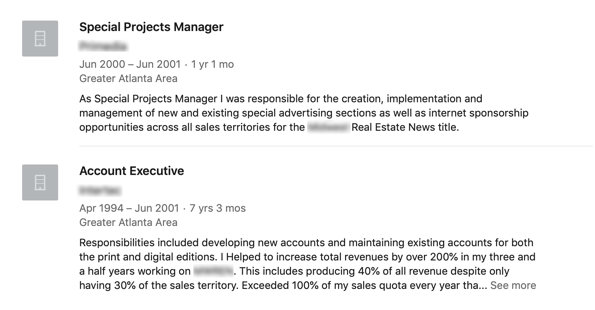

A primera vista, no vi nada alarmante en el perfil. Mi nuevo «amigo de LinkedIn» tenía más de 500 contactos y su descripción profesional parecía bastante buena. El perfil también mostraba una trayectoria profesional muy creíble, con múltiples experiencias laborales a lo largo de un largo periodo de tiempo.

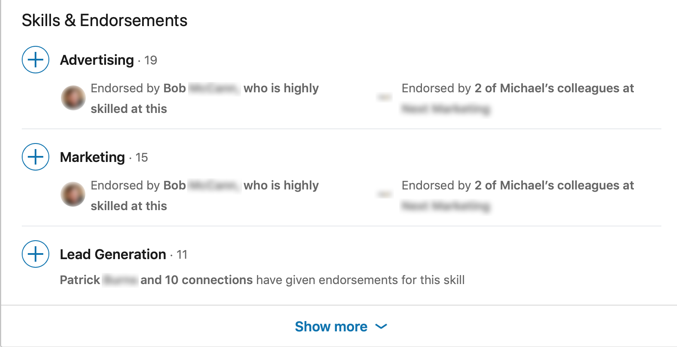

Al profundizar en el perfil, también vi que esta persona estaba avalada por múltiples usuarios de LinkedIn, algunos de los cuales también eran altamente cualificados y muy recomendados. Todo parecía legítimo en el perfil en cuestión.

Una cosa que siempre me gusta hacer es leer las recomendaciones de las personas antes de conectar con ellas. Mi nuevo «amigo de LinkedIn» tenía más de 10 recomendaciones, lo cual es más que aceptable para la mayoría de los usuarios de LinkedIn. Las recomendaciones que había recibido también parecían legítimas.

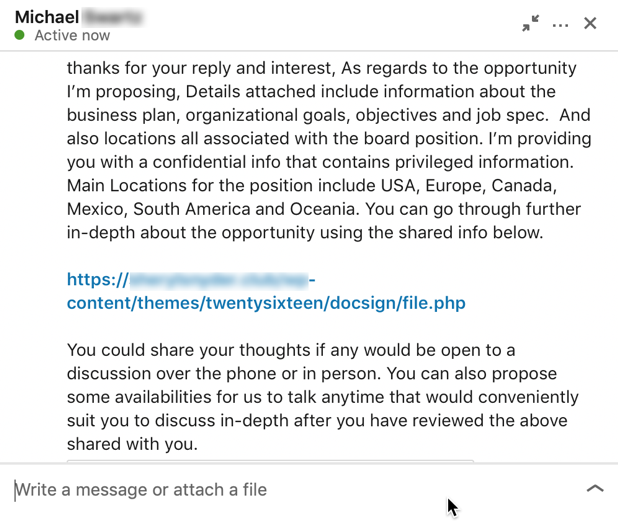

En ese momento, y tras verificar todos los datos básicos de su perfil, decidí entablar conversación y ver cómo iba. Unos segundos más tarde, recibí un nuevo mensaje de esta persona con una breve descripción de la oportunidad y un enlace para acceder a la información.

Después de leer su mensaje y ver la naturaleza del enlace, ya sabía lo que estaba pasando.

Empecemos por el mensaje en sí:

- La persona me propone compartir información confidencial y sensible, como un plan de negocio, los objetivos de la organización, los objetivos clave y mucho más, sin pedirme que firme un acuerdo de confidencialidad (NDA) ni siquiera llamarme por teléfono.

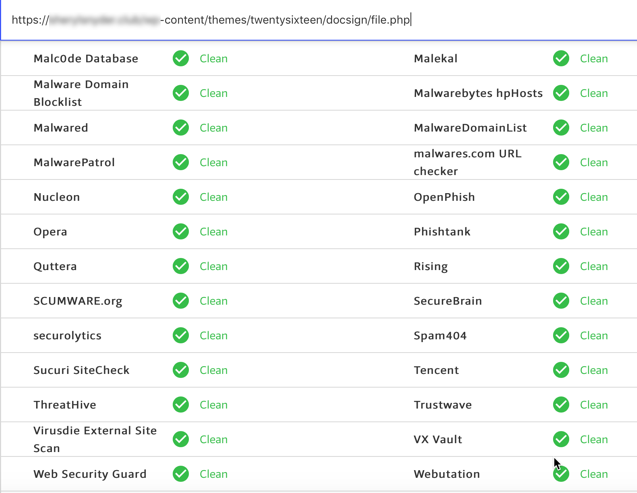

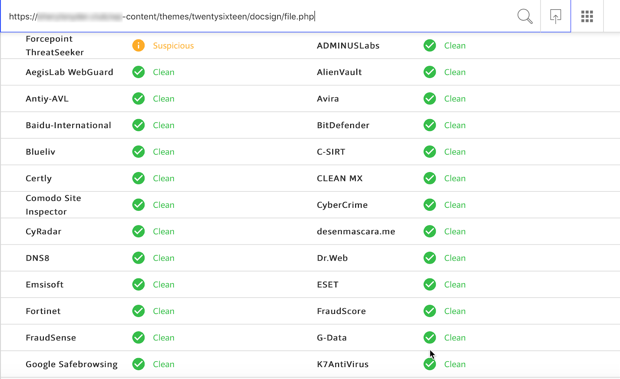

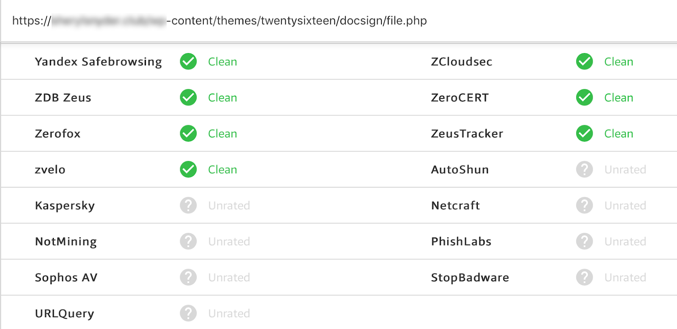

Ahora, veamos el enlace:

¡Ese enlace parece sospechoso!

«¿Por qué alguien compartiría un archivo PHP desde el directorio de un tema?», dijo uno de nuestros consultores de seguridad de Orenda Security.

Cuando un sitio de WordPress se ve comprometido, el directorio del tema suele ser uno de los aspectos más fáciles de modificar, por lo que se puede incorporar código PHP propio.

Este tipo de enlace no es habitual para intercambiar este tipo de documentos electrónicos o información, especialmente para una empresa conocida, como DocuSign.

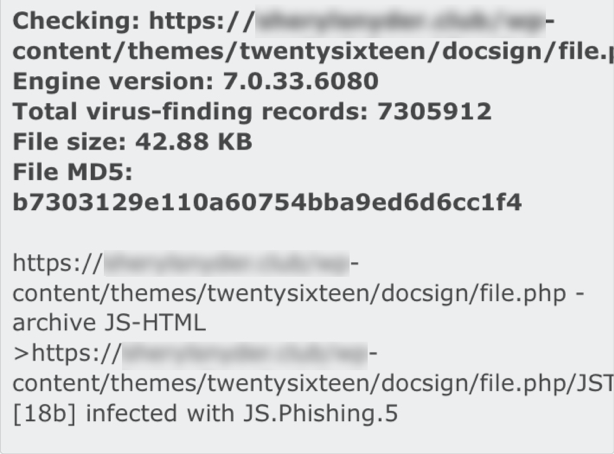

Utilizando un sitio web gratuito y muy bien posicionado en Google, analicé la URL en busca de actividad maliciosa. Los resultados fueron sorprendentes y totalmente positivos. Si nunca has utilizado un sitio web como este, debes saber que hay cientos de ellos que ofrecen servicios de análisis gratuitos. Este sitio utiliza múltiples sitios de análisis y solo uno indicó que había algo sospechoso.

Supongo que es justo decir que algunas personas confiarían en el enlace basándose en los resultados del análisis.

Solo por diversión, probé el enlace en Mac y el antivirus (uno de confianza) tampoco lo detectó.

Desgraciadamente, sin la orientación adecuada de un experto de confianza o sin haber completado un curso de concienciación sobre seguridad, es seguro decir que un clic podría ser el siguiente paso para muchos usuarios.

De hecho, el enlace está lanzando un ataque de spear phishing JS.Phishing.5:

Ahora, veamos qué tenía en mente este ciberdelincuente.

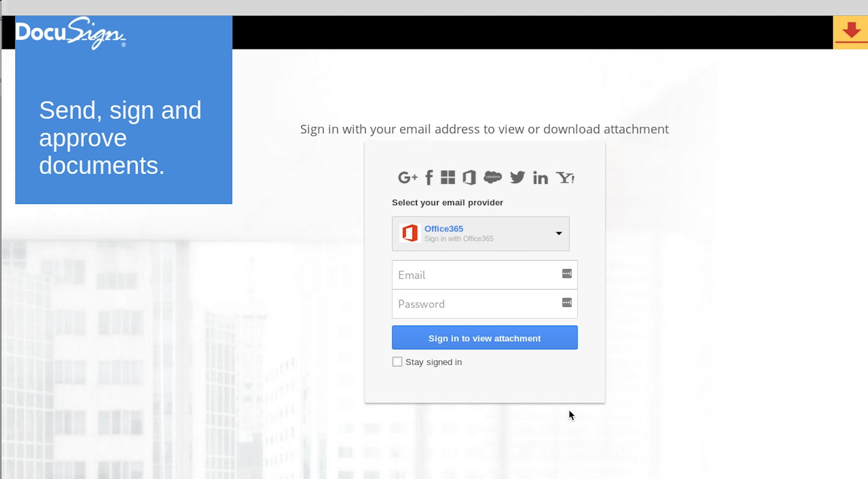

Al abrir el enlace en un entorno seguro, se mostró un portal de inicio de sesión falso de DocuSign, que me pedía que iniciara sesión con Office 365, Gmail, Facebook u otros proveedores conocidos.

A primera vista, la página en sí no está mal. Mucha gente podría caer en la trampa y estoy seguro de que muchos ya lo han hecho.

Características de este escenario de phishing:

- El aspecto general es de mala calidad y no refleja la imagen corporativa de una organización seria. ·

- No hay errores ortográficos ni gramaticales, lo que solía ser uno de los indicadores más comunes de una página de destino falsa. Sin embargo, los ataques de phishing son cada vez más sofisticados y, por supuesto, no se puede confiar únicamente en este aspecto.

- El logotipo y la marca no se corresponden con el formato real de DocuSign.

- Ninguno de los enlaces de la página funciona.

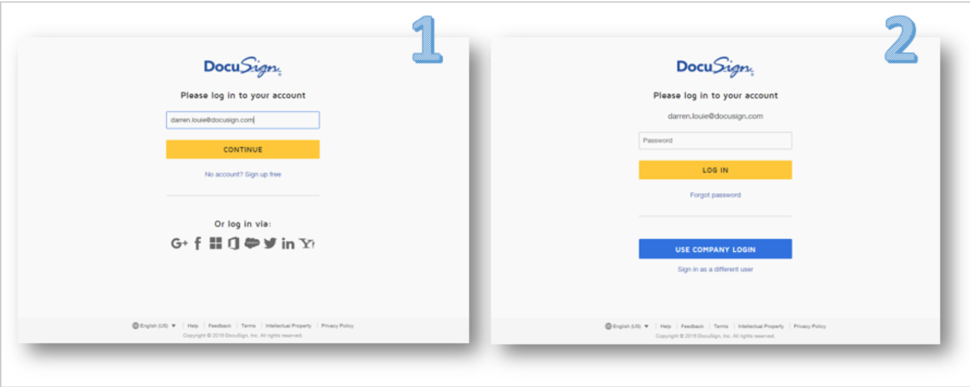

Si se accede directamente al sitio web oficial de DocuSign, es fácil ver cómo debería ser la página de inicio de sesión real. Incluso una simple búsqueda en Google le guiará.

Páginas de inicio de sesión reales de DocuSign (de support.docusign.com):

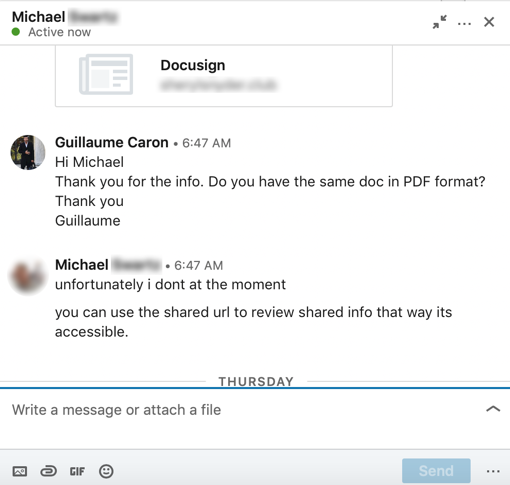

A la mañana siguiente, quería saber más sobre este hacker, así que le pregunté a mi nuevo amigo si tenía un documento PDF, porque quería prolongar un poco más la conversación.

Esta fue su respuesta:

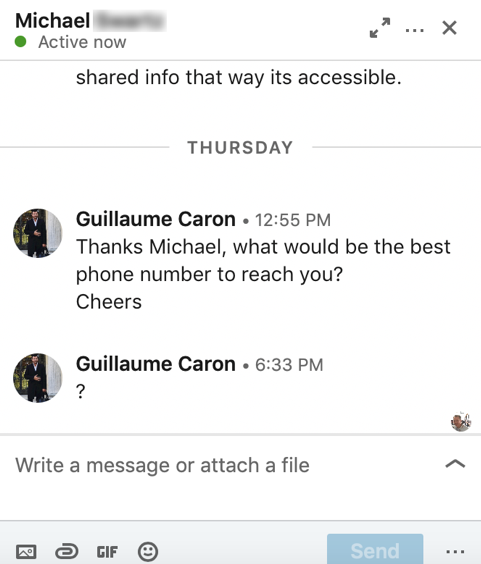

También le pedí un número de teléfono para hablar sobre esta «oportunidad».

Pero, por supuesto, no obtuve respuesta de esa persona.

En este punto, y por razones obvias, era importante informar de esta cuenta a LinkedIn, para que pudieran proteger a otros miembros de LinkedIn. También hemos ocultado el nombre del usuario del perfil en esta publicación porque es muy posible que esta cuenta haya sido comprometida y ahora esté controlada por un usuario malintencionado sin que el propietario real de la cuenta lo sepa. También me di cuenta de que teníamos dos conexiones en común y me aseguré de que supieran de esta situación, para que no fueran víctimas de phishing. Aunque también podrían estar trabajando juntos…

La razón por la que me he tomado la molestia de compartir esta experiencia con ustedes es para mostrarles que, cuando se trata de ataques de phishing, la mayoría de la gente piensa que solo ocurren a través de correos electrónicos personalizados o genéricos. Sin embargo, los hackers utilizan todo tipo de métodos para atacar a sus víctimas, como las redes sociales, los mensajes de texto (#smishing) e incluso LinkedIn Messenger.

Tengo la oportunidad de trabajar cada día con un grupo de expertos en ciberseguridad de élite en Orenda Security. También he tenido la oportunidad de trabajar durante una década en el sector de la concienciación sobre ciberseguridad, ayudando a organizaciones de todos los tamaños con programas de concienciación sobre seguridad y servicios de simulación de phishing. Sin embargo, ese no es el caso de la mayoría de los profesionales ajenos al mundo de la ciberseguridad, y este ataque directo a través de LinkedIn Messenger puede ser devastador para cualquiera de nosotros.

Solo recuerda estar alerta en todo momento, y si tienes alguna duda o te encuentras en una situación similar, ponte en contacto con alguien que pueda ayudarte. También puedes ignorar el mensaje, pero no abras ningún enlace. Si se trata de una oportunidad real o algo importante, esa persona encontrará una forma mejor de ponerse en contacto contigo de todos modos.